מה ההבדל בין דליפת DNS לדליפת IP? (ואיך למנוע אותן)

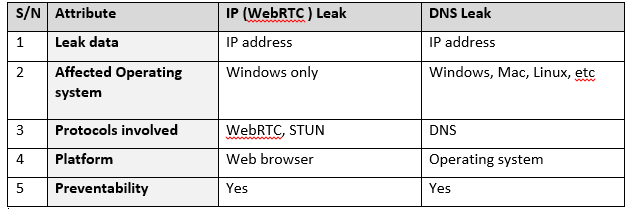

בעקבות חששות לפרטיות וסיבות חשובות אחרות, יש משתמשי אינטרנט שמעדיפים להשתמש בשירות VPN כדי להסוות את כתובת ה-IP האמיתית שלהם ולהצפין את המידע שלהם בזמן גלישה באינטרנט. עם זאת, כל הכוונות האלה עלולות לרדת לטמיון אם המידע האישי שלכם דולף בעקבות פגם אבטחה כזה או אחר. יש שתי דרכים עיקריות ש-VPN יכול להדליף מידע אישי או כתובת IP: דליפת DNS ו-דליפת WebRTC (IP).

מהי דליפת DNS?

אם אי פעם השתמשתם באינטרנט, רוב הסיכויים שגם יצרתם קשר עם מערכת שמות דומיין (DNS), אפילו אם ללא ידיעתכם. מערכת DNS מתחזקת בסיס נתונים של שמות דומיין (כמו vpnmentor.com) ומתרגמת אותם לכתובות המספריות התואמות להם (פרוטוקול אינטרנט או IP), שנדרשות כדי לאתר משאבים באינטרנט. הן המקבילה האינטרנטית לספר טלפונים.

שמות דומיין נועדו לצריכה אנושית בלבד, ומחשבים מבינים רק מספרים בצורת כתובות IP (למשל 168.212.226.204), שלבני אדם כנראה לא יהיה קל לזכור (ועל כן הצורך ב-DNS). בכל פעם שאתם מבקרים באתר ומבקשים לטעון עמוד אינטרנט, המחשב שלכם יוצר קשר עם שרת ה-DNS של ספקית האינטרנט שלכם כדי לבקש את כתובת ה-IP של אתר האינטרנט. כשמשתמשים בשירות פרטיות כמו VPN, המחשב בדרך כלל יוצר קשר עם שרת VPN שנותן שירות DNS במקום להשתמש ב-DNS של ספקית האינטרנט.

איך זה קורה?

ישנו פגם אבטחה שלפעמים מאפשר לבקשות DNS לעבור לשרתי ה-DNS של ספקית האינטרנט, למרות השימוש בשירות VPN כדי לנסות להסתיר אותן. הפגם הזה ידוע בתור דליפת DNS. הוא נובע משאילתות DNS לא מוצפנות שהמחשב שולח מחוץ לתעלת ה-VPN. מקורו של הפגם הזה בכך שביסודן של מערכות הפעלה לא קיים עיקרון של DNS אוניברסלי (קולקטיבי). לכל ממשק רשת יכול להיות DNS משלו, ובנסיבות שונות, המערכת תשלח שאילתות DNS ישירות לשרתי ספקית האינטרנט או גופים חיצוניים אחרים (ראו תרשים מטה) בלי לכבד את שער ברירת המחדל ואת הגדרות ה-DNS של ספקית ה-VPN, וכך נגרמת דליפה.

הפגם מאפשר לספקית אינטרנט או מישהו שמנהל מעקב לראות באילו אתרים המשתמש מבקר. כשמשתמשים ב-VPN ומגלים שכתובת ה-IP האמיתית דולפת, זה אומר שבקשות ה-DNS מועברות גם הן לספקית האינטרנט במקום לספקית ה-VPN. יש ספקיות אינטרנט שאפילו משתמשות בטכנולוגיה שנקראת "פרוקסי DNS שקוף", שלמעשה מאלץ את המחשב להשתמש בשירות ה-DNS שלהן לכל שאילתות ה-DNS, אפילו כשמשנים את הגדרות ה-DNS לשרת שאינו שלהן.

מהי דליפת WebRTC (או IP)?

ב-2015, חוקר אבטחה בשם דניאל רוזלר פרסם הדגמה של פגם בטיחות שמאפשר למצותת לנצל תוכנת ממשק מיוחד (API) שהייתה מוטמעת ברוב דפדפני האינטרנט ושמה Web Real Time Communication (או בקיצור WebRTC), על מנת לחשוף את כתובת ה-IP האמיתית של משתמש, אפילו אם החיבור מתבצע דרך VPN. WebRTC לרוב נמצא בשימוש של מחשבים ברשתות שונות בשביל תקשורת דפדפן לדפדפן, שיתוף קבצים בתצורת P2P, שיחות קול ווידאו, ועוד.

איך זה קורה?

כל מה שצריך הן כמה שורות קוד כדי להערים על WebRTC ולגרום לו לחשוף את כתובת ה-IP האמיתית באמצעות תקשורת עם שרת מבוסס אינטרנט בשם STUN (כלי תיווך סשן ל-NAT). שרת STUN מאפשר למחשבים ומכשירים ברשת הפנימית לגלות את כתובות ה-IP (האינטרנט) הפומביות שלהם. גם שירותי VPN משתמשים בשרתי STUN כדי לתרגם את כתובת הרשת הפנימית לכתובת רשת ציבורית ולהיפך. על מנת לבצע זאת, שרת STUN מתחזק בסיס נתונים גם של האינטרנט המבוסס VPN (IP) וגם של כתובת ה-IP המקומית הפנימית במהלך החיבור.

הדליפה הזאת לא קשורה לרמת האבטחה של ה-VPN, אלא לנקודת החולשה של WebRTC עצמו בדפדפן. כש-WebRTC בדפדפן מקבל שאילתות משרת STUN, הוא שולח תגובה בחזרה לשרת STUN, שמראה גם את כתובת ה-IP הפרטית (רשת פנימית) וגם את הפומבית (אינטרנט), בנוסף למידע אחר.

לתוצאה של הבקשות, שהיא למעשה כתובת ה-IP האמיתית של המשתמש, ניתן לגשת לאחר מכן באמצעות תוכנה קטנה בשם JavaScript. התנאי היחידי להצלחת הפעולה הזאת הוא תמיכה ב-WebRTC בדפדפן ותוכנת JavaScript. אם WebRTC מאופשר על הדפדפן שלכם, לרוב הוא יקבל בקשות STUN וישלח מענה לשרת STUN.

השורה התחתונה כאן היא שאף מערכת לא מושלמת; מדי פעם נחשפים פגמים. על כן חשוב להשתמש בספקית VPN מוכרת שתגיב באופן פעיל לנקודות חולשה כשהן מתגלות. וודאו שאתם בודקים את ה-VPN שלכם מול הדליפות האלה ומבצעים פעולות כדי לתקן אותן.

אנא הגיבו וספרו לנו כיצד ניתן לשפר את המאמר. המשוב שלכם חשוב!